MFA Posture — Tenantdetails

De MFA Posture-detailpagina biedt een uitgebreid overzicht van de MFA-beveiligingshouding van een individuele tenant. Het combineert een puntenscore, analyse van aanmeldrisico's, MFA-sterkteverdeling, beheerderrisicobeoordeling en een volledige Conditional Access-beleidsanalyse op één pagina.

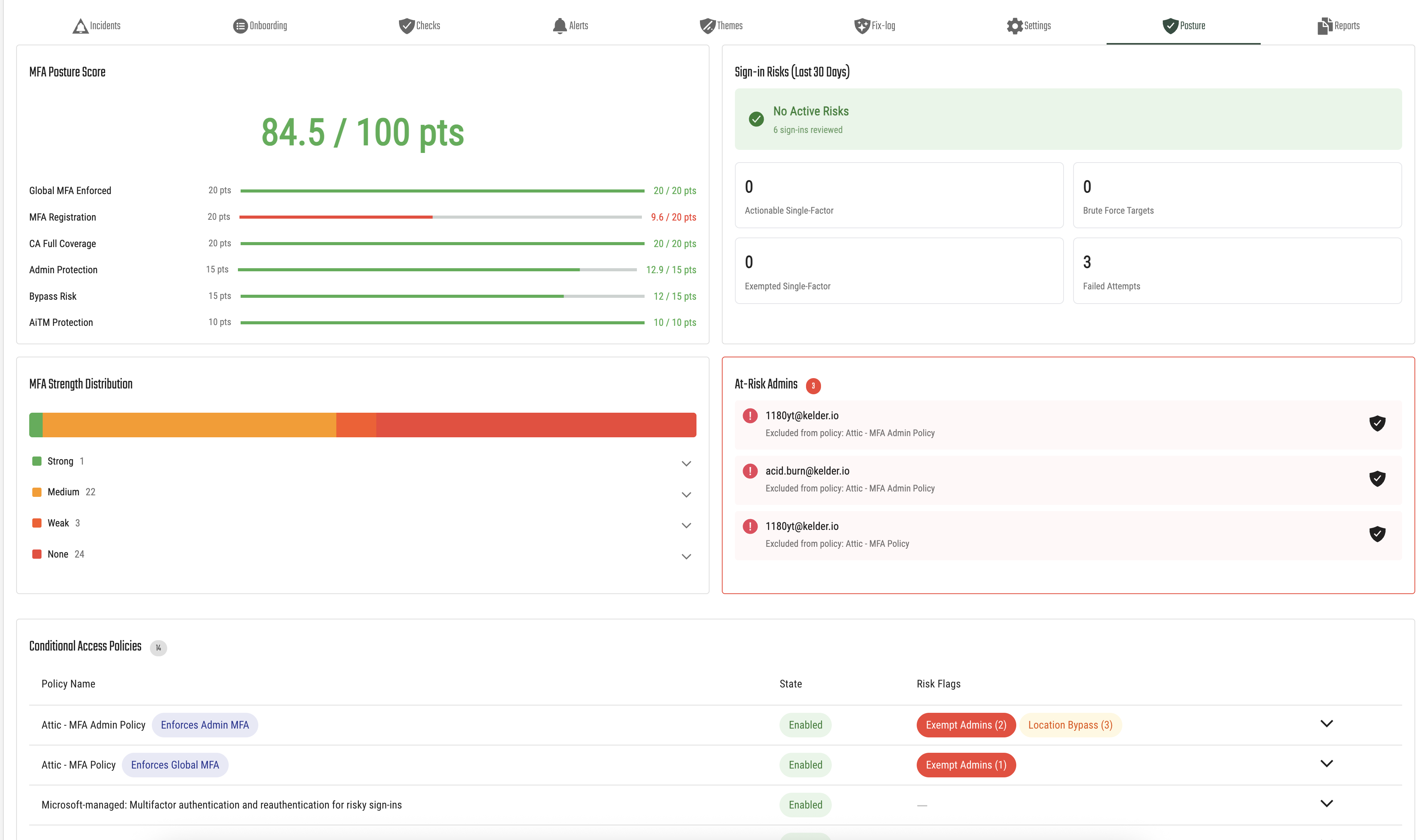

MFA Posture Score

De posture-score is een puntengebaseerde maatstaf die de MFA-configuratie van de tenant beoordeelt op 100 punten. De score is opgedeeld in zes categorieën, die elk een ander aspect van MFA-beveiliging weerspiegelen.

Scorecategorieën

| Categorie | Max punten | Wat het meet |

|---|---|---|

| Global MFA Enforced | 20 | Of MFA wordt afgedwongen voor alle gebruikers via Conditional Access. Volledige punten worden toegekend wanneer een Conditional Access-beleid MFA vereist voor alle gebruikers. Tenants die alleen Security Defaults gebruiken ontvangen gedeeltelijk krediet (10 pts) omdat MFA alleen wordt geactiveerd wanneer Microsoft een risico detecteert, niet bij elke aanmelding. |

| MFA Registration | 20 | Het percentage gebruikers dat minimaal één MFA-methode heeft geregistreerd. Een registratiepercentage van 100% levert volledige punten op. Bijvoorbeeld: als 83% van de gebruikers is geregistreerd, is de score 16,6 / 20 pts. |

| CA Full Coverage | 20 | Hoe volledig Conditional Access-beleidsregels de gebruikers en applicaties van de tenant dekken. Volledige dekking betekent dat alle gebruikers en apps beschermd zijn door beleidsregels die MFA vereisen. |

| Admin Protection | 15 | Of alle beheerdersaccounts beschermd zijn door MFA. Punten worden afgetrokken voor elke beheerder die is uitgesloten van MFA-beleid of geen MFA-methoden heeft geregistreerd. |

| Bypass Risk | 15 | Of Conditional Access-beleidsregels locatie- of platformgebaseerde uitzonderingen bevatten waarmee gebruikers MFA kunnen overslaan. Minder bypass-mogelijkheden betekent een hogere score. |

| AiTM Protection | 10 | Bescherming tegen Adversary-in-the-Middle phishing-aanvallen. Punten worden toegekend voor het geïnstalleerd hebben van Clone Detection (5 pts) en het ingeschakeld hebben van het Clone Intervention Screen (5 pts). |

Elke categorie toont een voortgangsbalk met de behaalde punten ten opzichte van het maximum. De totaalscore is de som van alle behaalde punten.

Security Defaults-tenants

Tenants die Microsoft Security Defaults gebruiken in plaats van Conditional Access zien sommige categorieën als vergrendeld. Dit komt doordat Security Defaults niet de gedetailleerde controles of gegevens biedt die nodig zijn om die categorieën te evalueren. Vergrendelde categorieën tonen "N/A" en een opmerking dat een Entra ID P1-licentie vereist is om volledige monitoring te ontgrendelen. De categorie AiTM Protection wordt altijd gescoord, ongeacht de MFA-modus.

Aanmeldrisico's (laatste 30 dagen)

Deze sectie analyseert aanmeldactiviteit van de afgelopen 30 dagen om authenticatierisico's aan het licht te brengen. Het toont:

- Status actieve risico's — Een groen vinkje met "No Active Risks" wanneer alles in orde is, of een waarschuwing wanneer risico's zijn gedetecteerd.

- Totaal beoordeelde aanmeldingen — Het aantal geanalyseerde aanmeldgebeurtenissen.

De sectie toont ook vier belangrijke metrics:

| Metric | Beschrijving |

|---|---|

| Actionable Single-Factor | Aanmeldingen die zijn geslaagd met slechts één authenticatiefactor en niet gedekt worden door een uitzondering. Dit zijn gebruikers die MFA zouden moeten gebruiken maar dat niet doen. |

| Brute Force Targets | Gebruikers wiens accounts het doelwit zijn geweest van herhaalde mislukte aanmeldpogingen. Deze accounts lopen een hoger risico en zouden sterke MFA ingeschakeld moeten hebben. |

| Exempted Single-Factor | Single-factor aanmeldingen die gedekt worden door een bekende uitzondering of beleidsuitzondering. |

| Failed Attempts | Het totale aantal mislukte aanmeldpogingen binnen de tenant. |

Metrics die op actief risico duiden worden rood gemarkeerd.

MFA-sterkteverdeling

Deze sectie toont de kwaliteit van geregistreerde MFA-methoden over uw gebruikersbestand, gevisualiseerd als een gestapeld staafdiagram:

- Strong (groen) — Phishing-resistente methoden zoals FIDO2-beveiligingssleutels, Windows Hello for Business of certificaatgebaseerde authenticatie.

- Medium (oranje) — Standaard MFA-methoden zoals de Microsoft Authenticator-app met pushmeldingen of telefoonaanmelding.

- Weak (rood/oranje) — Minder veilige methoden zoals sms- of spraakoproepverificatie.

- None (rood) — Gebruikers die helemaal geen MFA-methoden hebben geregistreerd.

U kunt elk sterkteniveau uitklappen om de individuele gebruikers te zien en welke specifieke MFA-methoden zij hebben geregistreerd. Dit helpt u bij het identificeren van gebruikers die naar sterkere authenticatiemethoden moeten worden geüpgraded.

At-Risk Admins

Beheerdersaccounts hebben verhoogde rechten, waardoor ze waardevolle doelwitten zijn voor aanvallers. Deze sectie toont beheerders die risico lopen omdat ze ofwel:

- Uitgesloten zijn van een Conditional Access-beleid — De beheerder is expliciet vrijgesteld van een MFA-afdwingend beleid (de beleidsnaam wordt getoond).

- Geen MFA geregistreerd — Het beheerdersaccount heeft geen MFA-methoden ingesteld.

Als er onbeschermde beheerders worden gedetecteerd, wordt deze sectie gemarkeerd met een rode rand om de aandacht te trekken. Elke beheerder kan op een whitelist worden geplaatst als het risico wordt geaccepteerd (bijvoorbeeld een noodtoegangsaccount dat bewust is uitgesloten).

Voor tenants die Security Defaults gebruiken, vermeldt deze sectie dat alle beheerders beschermd zijn door Security Defaults.

Brute Force Targets

Deze sectie verschijnt alleen wanneer brute force-activiteit wordt gedetecteerd. Het toont gebruikersaccounts die het doelwit zijn geweest van herhaalde mislukte aanmeldpogingen, samen met:

- Het e-mailadres van de gebruiker.

- Hun huidige MFA-sterkteniveau (Strong, Medium, Weak of None).

- De MFA-methoden die zij hebben geregistreerd.

Gebruikers met zwakke of geen MFA-methoden die het doelwit zijn van brute force-aanvallen moeten prioriteit krijgen voor MFA-registratie of methode-upgrades.

Conditional Access-beleidsregels

Deze sectie biedt een volledig overzicht van alle Conditional Access-beleidsregels die in de tenant zijn geconfigureerd, met focus op MFA-afdwinging en potentiële risico's. Deze sectie wordt alleen getoond voor tenants die Conditional Access gebruiken (niet Security Defaults).

Afdwingingsbanners

Bovenaan geven banners aan of MFA wordt afgedwongen voor:

- Beheerders — Of een beleid specifiek MFA vereist voor beheerdersrollen.

- Alle gebruikers — Of een beleid MFA vereist voor het volledige gebruikersbestand.

Ontbrekende afdwinging wordt gemarkeerd met een waarschuwingsbanner.

Beleidstabel

Elk beleid wordt weergegeven met:

- Beleidsnaam — Met badges die aangeven of het dienst doet als beheerder-MFA-afdwinger of globale MFA-afdwinger.

- Status — Of het beleid Enabled, Report-Only of Disabled is.

- Risicovlaggen — Gedetecteerde risico's voor het beleid:

- Exempt Admins (aantal) — Rode vlag die aangeeft dat beheerdersaccounts zijn uitgesloten van dit beleid.

- Location Bypass (aantal) — Oranje vlag die aangeeft dat vertrouwde locaties MFA mogen overslaan.

- Platform Bypass — Oranje vlag die aangeeft dat alleen specifieke platformen worden gedekt, waardoor andere onbeschermd blijven.

Beleidsregels worden gesorteerd om de belangrijkste eerst te tonen: ingeschakelde beleidsregels met risico's staan bovenaan.

Beleidsdetails

Het uitklappen van een beleid toont:

- Beleidsintentie — Een leesbare samenvatting van wat het beleid doet, voor wie het geldt en welke applicaties het dekt.

- Uitgesloten beheerders — Een lijst van beheerdersaccounts die zijn uitgesloten van het beleid, met de optie om geaccepteerde uitzonderingen te whitelisten.

- Locatie-bypasses — Vertrouwde netwerklocaties die het overslaan van MFA toestaan, met IP-bereikdetails.

- Platform-bypasses — Als het beleid alleen specifieke platformen dekt (bijv. Windows en iOS), zijn andere platformen onbeschermd.

- Ruwe configuratie bekijken — Opent de volledige beleids-JSON voor geavanceerde beoordeling.

Items op de whitelist

Als u onbeschermde beheerders, vertrouwde locaties of beleidsuitzonderingen hebt gewhitelist, verschijnen deze in een aparte sectie onderaan de pagina. Items op de whitelist worden uitgesloten van risicoberekeningen en de posture-score. U kunt een gewhitelist item op elk moment verwijderen om het weer mee te nemen in de scoring.

MFA-modi van tenants

De pagina past zich aan op basis van de MFA-configuratiemodus van de tenant:

| Modus | Beschrijving |

|---|---|

| Conditional Access | Volledige posture-monitoring is beschikbaar. Alle zes scorecategorieën zijn actief en Conditional Access-beleidsregels worden geanalyseerd op risico's. |

| Security Defaults | De basale MFA-bescherming van Microsoft is ingeschakeld. Sommige scorecategorieën zijn vergrendeld omdat Security Defaults niet de gedetailleerde gegevens of controles biedt die nodig zijn. Een banner geeft deze modus aan. |

| Security Defaults (Upgrade Available) | Security Defaults is ingeschakeld, maar de tenant heeft een Entra ID P1-licentie beschikbaar. Een banner adviseert om te upgraden naar Conditional Access voor volledige monitoring. |

| No MFA Protection | Noch Security Defaults noch Conditional Access is geconfigureerd. Een kritieke banner waarschuwt dat de tenant geen MFA-bescherming heeft. |